Обзор методов симметричного и асимметричного шифрования данных

Эта страница представляет собой сборник фотографий и полезных советов по симметричному и асимметричному шифрованию данных. Здесь вы найдете информацию о том, как эти методы используются для защиты информации, а также практические рекомендации по их применению.

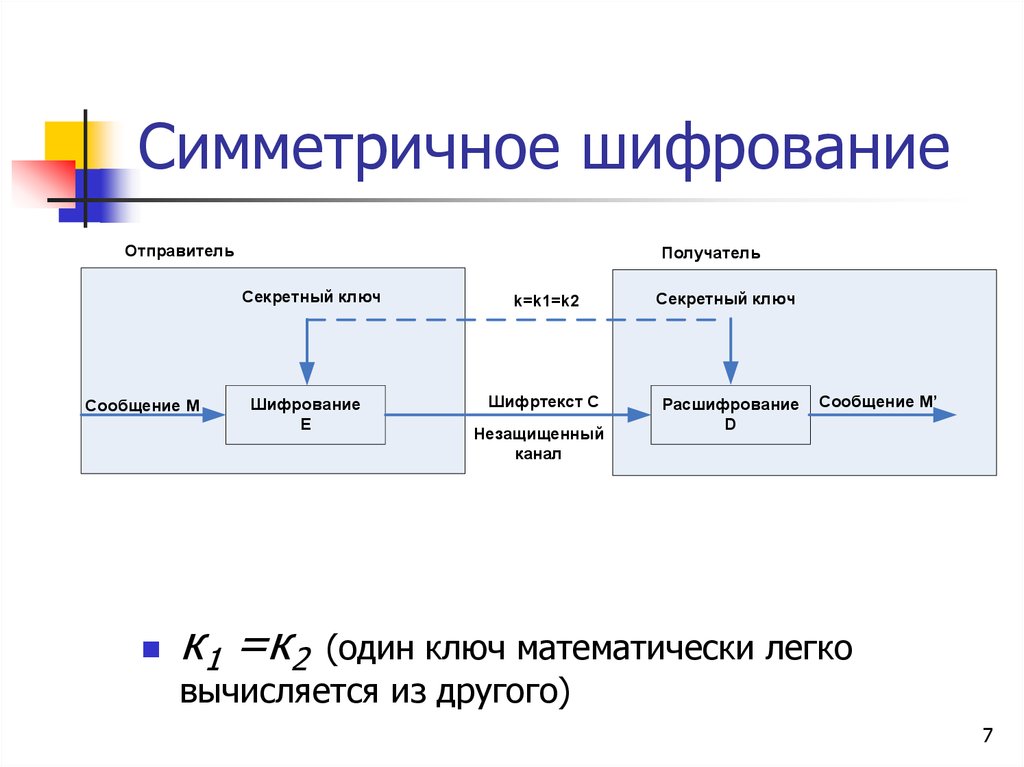

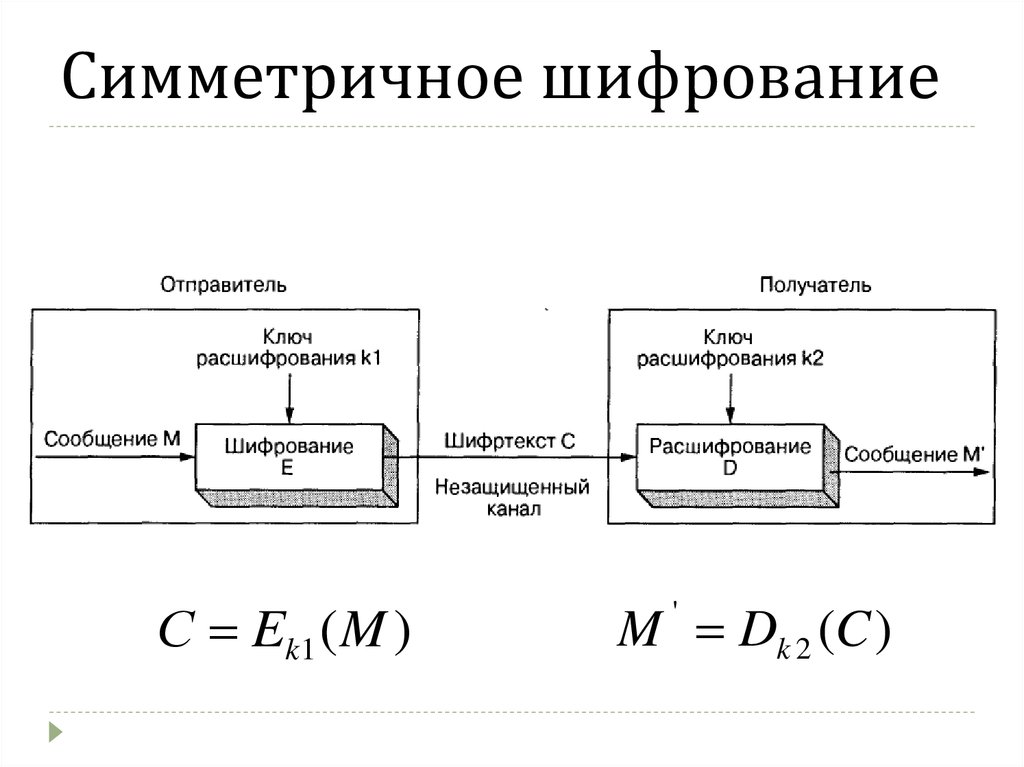

При использовании симметричного шифрования обязательно надёжно защищайте ключи, так как компрометация ключа приведёт к потере безопасности данных.

НГ2016: Асимметричное шифрование и частые уязвимости, Евгений Сидоров

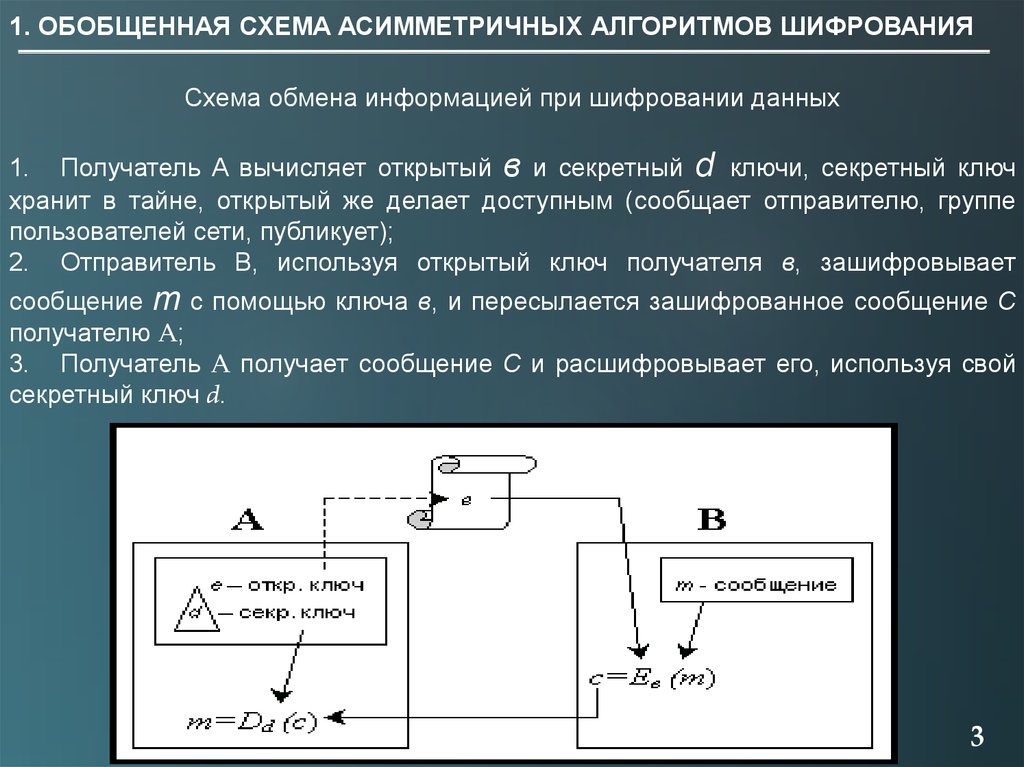

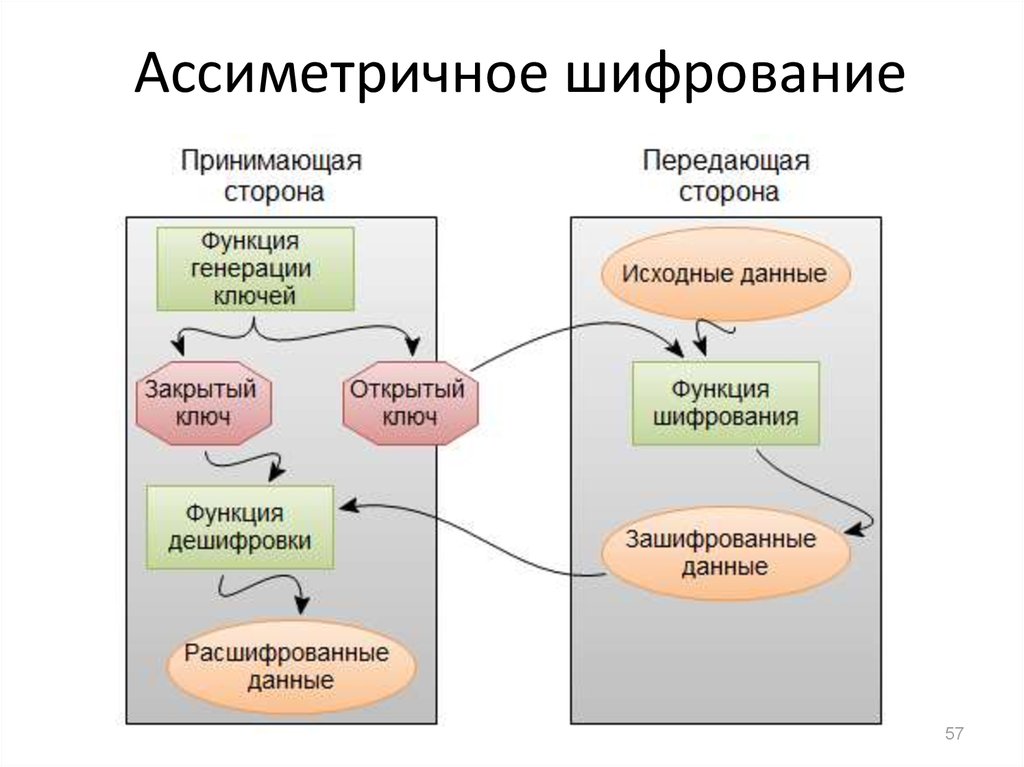

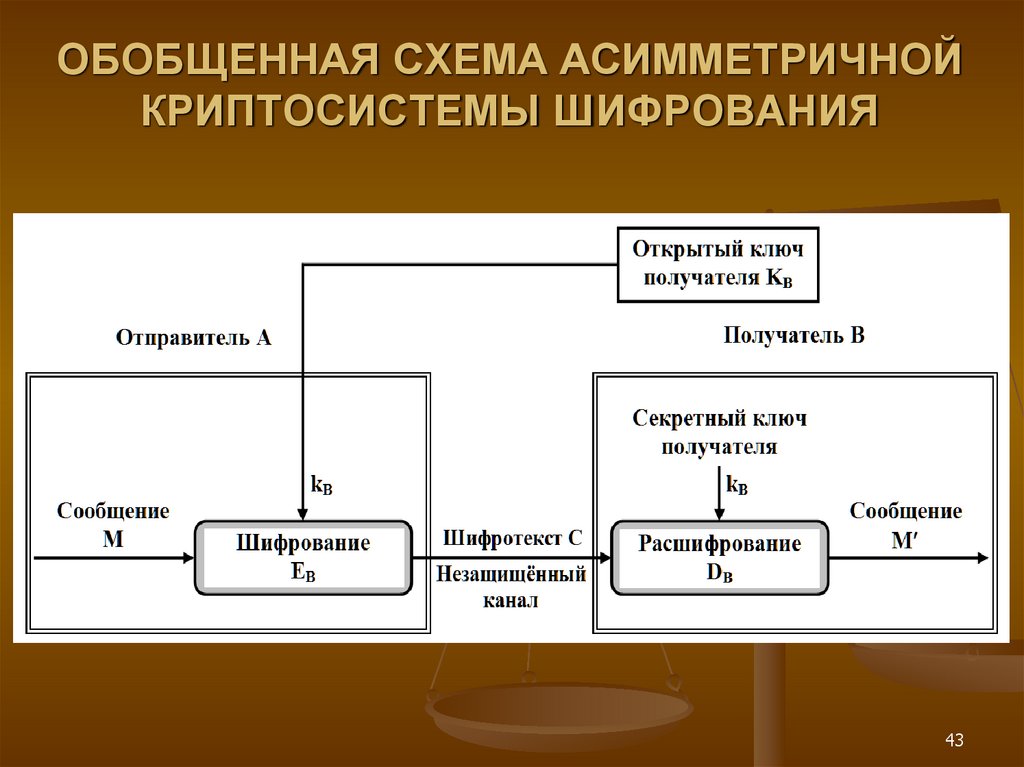

Асимметричное шифрование подходит для ситуаций, когда необходимо обеспечить безопасность данных при передаче между различными сторонами, использующими разные ключи.

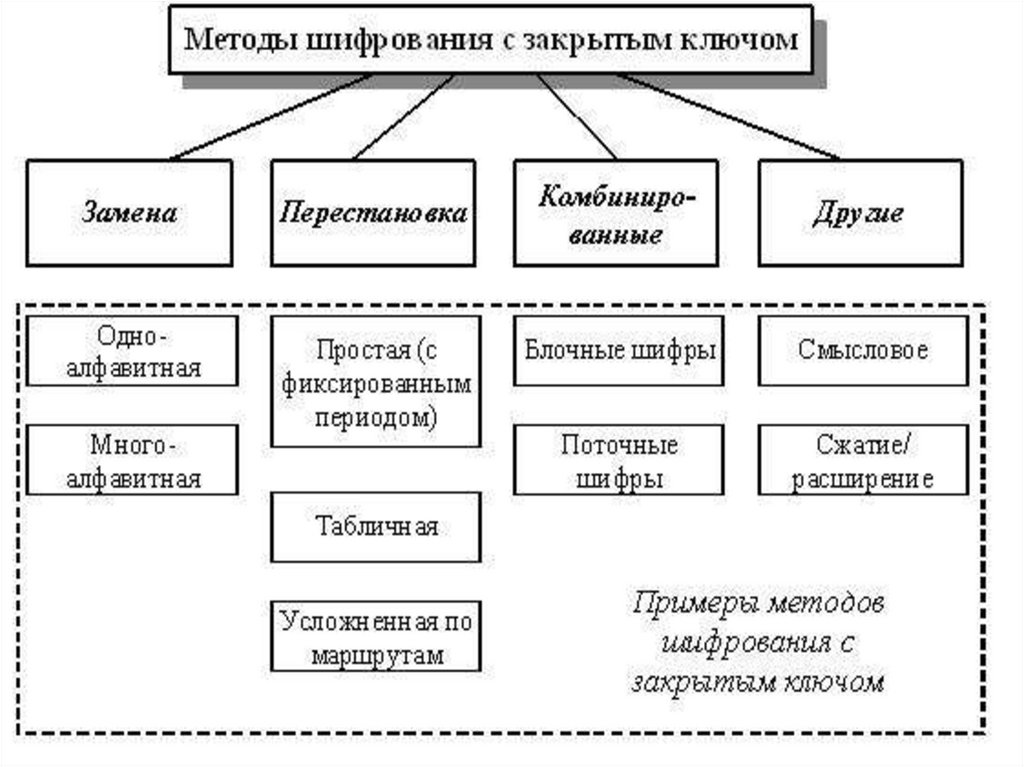

Симметричное и ассиметричное шифрование и атаки

Регулярно обновляйте алгоритмы шифрования и ключи для обеспечения устойчивости к современным методам взлома.

Как работает симметричное шифрование? Хеширование паролей и примеры атак

Используйте комбинацию симметричного и асимметричного шифрования для достижения наилучшего уровня безопасности.

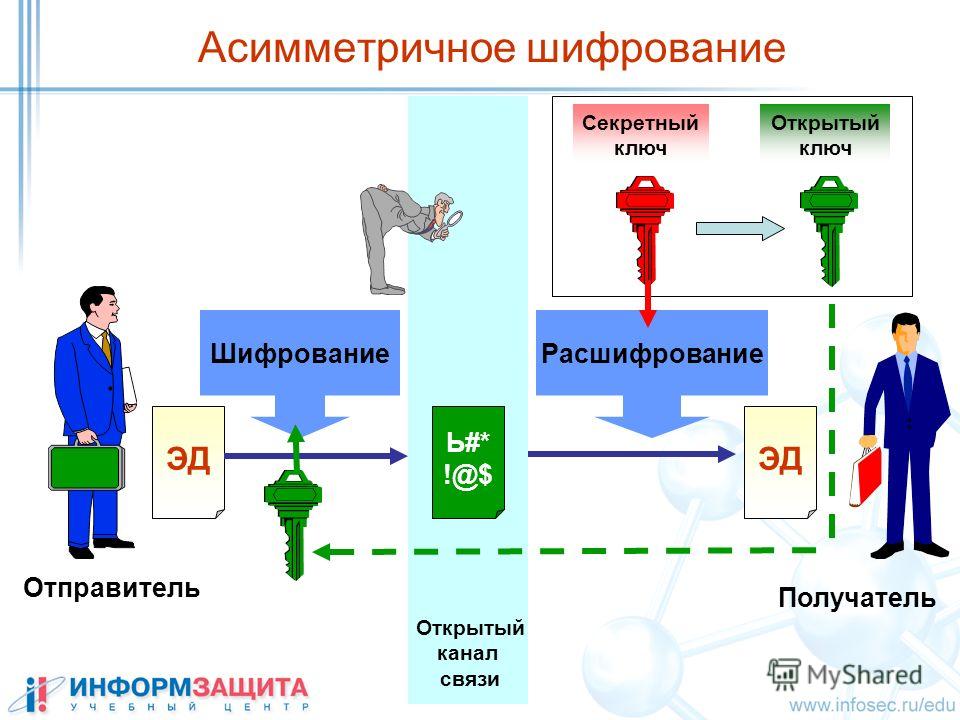

Асимметричное шифрование простым языком

Обращайте внимание на производительность шифрования, особенно в системах с ограниченными ресурсами, таких как мобильные устройства.

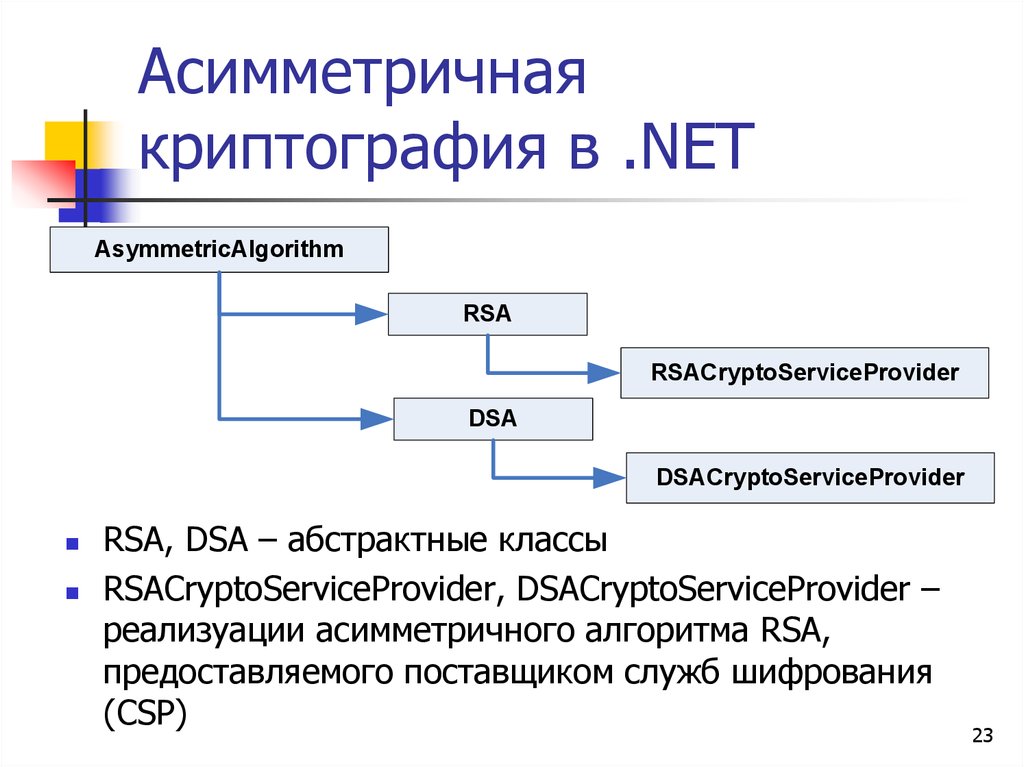

Асимметричное шифрование - Криптография

Соблюдайте лучшие практики безопасности при управлении ключами, чтобы минимизировать риск их утечки или кражи.

Симметричное шифрование

Понимание различий между симметричным и асимметричным шифрованием поможет вам выбрать наиболее подходящий метод для конкретной задачи.

При передаче зашифрованных данных используйте надежные каналы связи для предотвращения их перехвата.

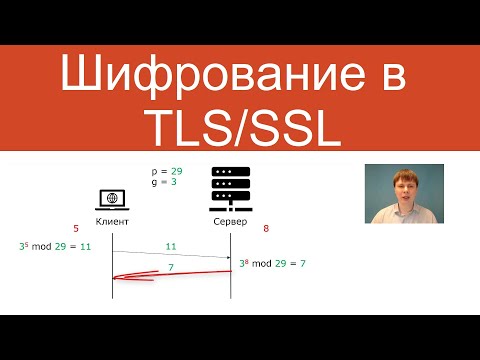

Шифрование в TLS/SSL - Защищенные сетевые протоколы

Регулярно проверяйте свою систему на уязвимости и обновляйте программное обеспечение для поддержания высокого уровня безопасности.

Основы Шифрования за 5 минут - Asymmetric Cryptography - #ityoutubersru

Обучайте сотрудников и пользователей основам шифрования и безопасной работы с ключами, чтобы укрепить защиту данных.

Асимметричное шифрование, цифровая подпись, алгоритм RSA, схема Эль-Гамаля